billese10 wrote:

昨天在研究NPTv6...(恕刪)

NPTv6可以試試我優化過的:

# ULA "fd00:88::/64" interface="bridge1"

# GUA "2001:b011:a2a:32fe::/64" interface="pppoe-out1"

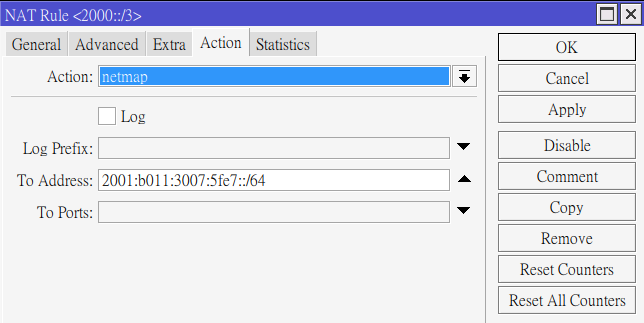

# 2000::/3 是ipv6公網range,勿變更

NPTv6設置,變更ULA與GUA後可直接貼入命令窗做匯入。匯入完請將新增的規則置頂:

/ipv6 firewall raw

add action=notrack chain=prerouting src-address=fd00:88::/64 dst-address=2000::/3 dst-address-type=!local in-interface=bridge1

add action=notrack chain=prerouting dst-address=2001:b011:a2a:32fe::/64 dst-address-type=!local in-interface=pppoe-out1

/ipv6 firewall mangle

add action=snpt chain=postrouting connection-state=untracked src-prefix=fd00:88::/64 dst-prefix=2001:b011:a2a:32fe::/64 out-interface=pppoe-out1

add action=dnpt chain=prerouting connection-state=untracked src-prefix=2001:b011:a2a:32fe::/64 dst-prefix=fd00:88::/64 in-interface=pppoe-out1

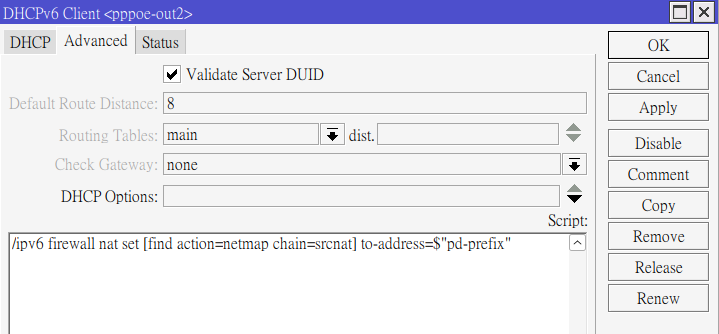

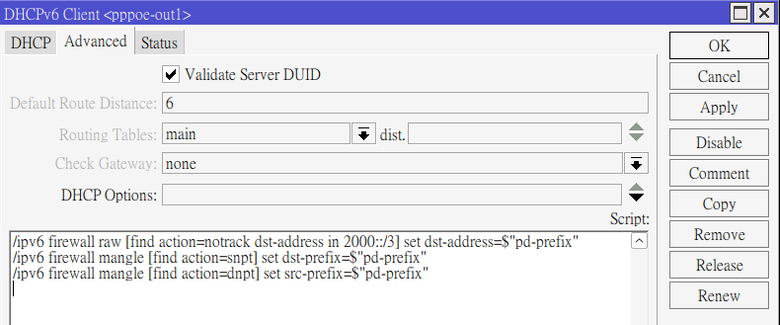

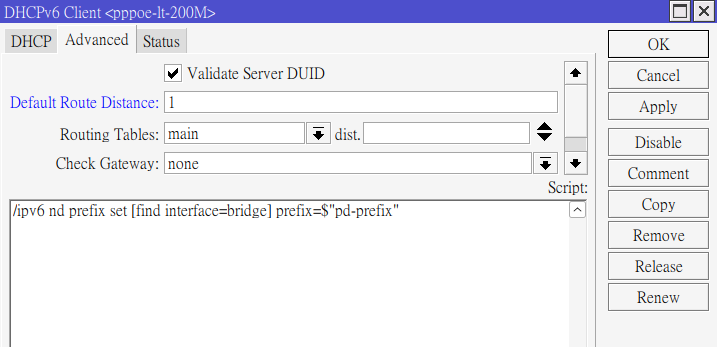

/ipv6 dhcp-client更新pppoe-out1 GUA腳本:

/ipv6 firewall raw set [find action=notrack in-interface="pppoe-out1"] dst-address=$"pd-prefix"

/ipv6 firewall mangle set [find action=snpt] dst-prefix=$"pd-prefix"

/ipv6 firewall mangle set [find action=dnpt] src-prefix=$"pd-prefix"

/ipv6 firewall filter防火牆規則,如果需要的話。一樣匯入完請將新增的規則置頂:

/ipv6 firewall filter

add action=accept chain=forward connection-state=untracked dst-address=2000::/3 out-interface=pppoe-out1

add action=accept chain=forward connection-state=untracked src-address=2000::/3 in-interface=pppoe-out1